Le début du mois de juin 2019 était un mois de juin tranquille, rien ne sortait de l’ordinaire. La terre tournait toujours autour du soleil comme à son habitude, l’été arrivait dans 19 jours, » Corona » n’était qu’une marque de bière Mexicaine et personne ne connaissait le mot » COVID « . Autrement dit, c’était la vie normale telle qu’on la connaissait avant la pandémie : il était possible de faire beaucoup plus de choses qu’aujourd’hui…

Parallèlement, nous avions notre propre emploi du temps et notre propre calendrier, également comme d’habitude. Et puis début juin, il y a 25 mois, un évènement très important était inscrit sur notre calendrier : il s’agit de notre rebranding. Il était temps pour nous de dire au revoir aux anciennes caractéristiques qui définissaient l’entreprise depuis plus de 22 ans (en ce qui concerne le logo, il s’agissait plus particulièrement de la police de caractères et tout ce qui concerne le design comme les couleurs, formes et tout le reste). Nous nous sommes débarrassés du vieux et nous avons embrassés la nouveauté : il s’agissait d’une sorte de réinitialisation, une mise à jour, une Porsche, un renouveau, un changement d’image. Il était temps de créer quelque de différent, plus en adéquation avec notre époque et plus raffiné ; du moins, c’est ce qu’on m’avait dit (je blague). Non, en réalité, c’était plus dans le but de créer nouvelle image qui correspondrait mieux à l’évolution de l’entreprise. En effet, il s’agit d’une étape ambitieuse mais confiante et quelque peu futuriste, comme le demande notre industrie (la cybersécurité).

Tandis que d’autres changent leur logo (légèrement) et c’est tout, en ce qui nous concerne, nous avons bien plus à offrir. Un rebranding complet est un processus long et complexe d’ajustements d’améliorations en ce qui concerne l’identité et la vie de l’entreprise, et non seulement notre image extérieure mais aussi intérieure, par exemple sur la façon dont on interagis avec le public, le style de communication et bien d’autres.

Donc vous l’avez compris, l’article d’aujourd’hui se focalisera sur notre rebranding. Continuez de lire pour en savoir plus….

C’est en 2018 que nous avons commencé ce processus de rebranding mais cela faisait déjà un moment que nous savions que notre bon vieux logo et notre mission correspondaient trop aux années 90/début années 2000 et pas assez 2019. Cela faisait des années que nous avions l’impression qu’il y avait un écart entre nos technologies/nos produits (toujours à la pointe) et l’image de l’entreprise que les utilisateurs perçoivent. Cela fait des années que nous ne sommes plus justes une entreprise qui créée des antivirus mais des solutions de sécurité à large spectre. Pourtant, notre logo faisait toujours très vieux avec ce soi-disant alphabet grec. C’était comme s’il ancrait l’entreprise dans le passé, au temps des CD déjà oubliés depuis longtemps.

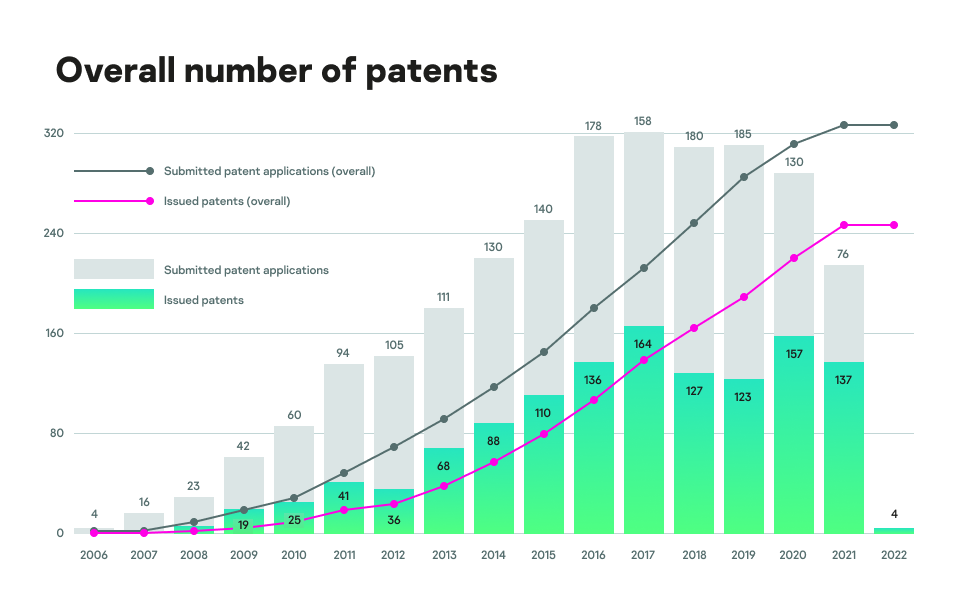

Nous nous sommes creusé les méninges pendant presqu’un an, nous y avons beaucoup réfléchi, nous avons comparé, imaginé, pesé le pour et le contre, argumenté, nous nous sommes concertés et nous avons accepté et puis contesté, envisagé, débattu, délibéré… tout ça dans le but de trouver la meilleure solution idéale pour notre rebranding. Notre équipe de conception a proposé pas moins de 300 images pour le design du logo ! Puis, les deux versions finales ont été choisies par moi ! Ce n’est pas que j’étais obstiné, mais c’est que j’étais très obstiné qu’aucune de ces images ne m’inspiraient : aucune ne correspondait à 100 % avec la mission et les valeurs de l’entreprise.

Au fait, voici les prototypes que je n’ai pas accepté :

Certains incidents ont été évité de justesse lors de l’année où on débattait…

Certains incidents ont été évité de justesse lors de l’année où on débattait…

En lire plus :Tout sur notre rebranding et comment Midori Kuma est presque devenu notre nouveau logo